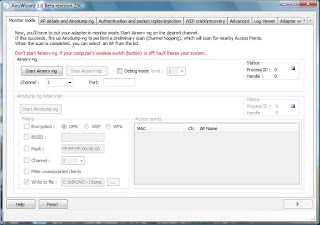

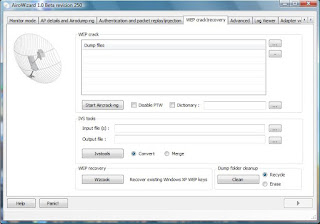

Hacking Wireless Tool for Windows

Beberapa tools di dalam AiroWizard.

1. Airserv-ng

2. Airodump-ng

3. AirReplay-ng

4. Parcketforge-ng

5. AirCrack-ng

6. ivstools

7. dsb

Kebanyakan chipset wirless yang support dengan tools ini adalah Atheros. Misalnya :

D-Link DWL-500 Wireless PCMCIA Adapter

D-Link DWL-520 Wireless PCI Adapter *

D-Link DWL-650 Wireless PCMCIA Adapter *

D-Link DWL-650H 11Mbps WLAN PC Card

Intel PRO/Wireless 2011 LAN PC Card

Intel PRO/Wireless 2011 LAN PCI Card

Atheros Wireless Network Adapter (AR5008)

D-Link DWA-542 RangeBooster N Desktop Adapter

D-Link DWA-547 RangeBooster N Desktop Adapter

D-Link DWA-552 Xtreme N Desktop Adapter

D-Link DWA-556 Xtreme N PCI Express Desktop Adapter

D-Link DWA-642 RangeBooster N Notebook Adapter

D-Link DWA-643 Xtreme N Notebook ExpressCard Adapter

D-Link DWA-645 RangeBooster N Notebook Adapter

D-Link DWA-652 Xtreme N Notebook Adapter

Gigabyte GN-WI03N (mini) PCI WLAN Card

Gigabyte GN-WI06N (mini) PCI Express WLAN Card

Gigabyte GN-WM02N Express WLAN Card

Gigabyte GN-WP02N PCI Express WLAN Card

TP-Link TL-WN650/TL-WN651

TP-LInk TL-WN550/TL-WN551

Dan chipset2 lain kecuali zydas (atheros AR5007)

Oke deh bagi yang tertarik silahkan Download Disini.

Comments